SolarWinds供应链APT攻击事件安全风险的示例分析

背景

12月13日,美国顶级安全公司FireEye(中文名:火眼)发布报告称,其发现一起全球性入侵活动,命名该组织为UNC2452。该APT组织通过入侵SolarWinds公司,在SolarWinds Orion商业软件更新包中植入恶意代码,进行分发,FireEye称之为SUNBURST恶意软件。该后门包含传输文件、执行文件、分析系统、重启机器和禁用系统服务的能力,从而到达横向移动和数据盗窃的目的。

SolarWinds Orion Platform 是一个强大、可扩展的基础架构监视和管理平台,它用于以单个界面的形式简化本地、混合和软件即服务 (SaaS) 环境的 IT 管理。该平台提供实时监测和分析网络设备的功能,同时支持定制网页、多种用户反馈以及进行整个网络地图式浏览。

事件概述

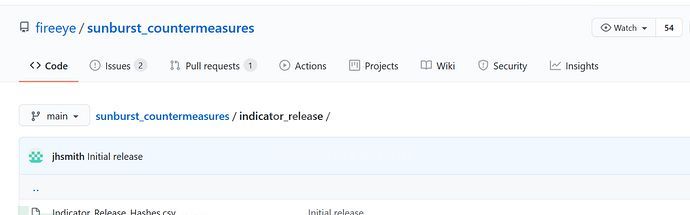

12月13日,FireEye披露了将SolarWinds Orion商业软件更新木马化的供应链攻击,Orion软件框架的SolarWinds数字签名组件SolarWinds.Orion.Core.BusinessLayer.dll被插入一个后门,该后门通过HTTP与第三方服务器进行通信。FireEye称,这种攻击可能于2020年春季首次出现,目前仍在持续进行。攻击者从2020年3月至2020年5月,对多个木马更新进行了数字签名,并发布到SolarWinds更新网站,其中包括hxxps://downloads.solarwinds[.]com/solarwinds/CatalogResources/Core/2019.4/2019.4.5220.20574/SolarWinds-Core-v2019.4.5220-Hotfix5.msp。FireEye已经在GitHub上发布了该后门的特征和检测规则,GitHub地址如下:

https://github.com/fireeye/sunburst_countermeasures

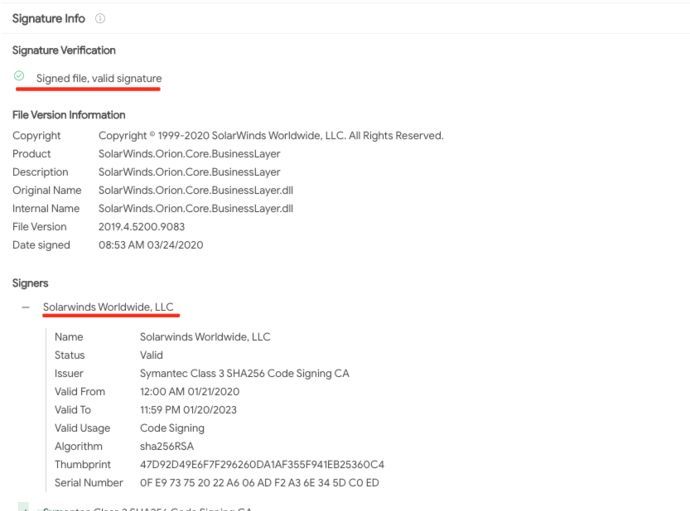

植入木马的文件为SolarWinds.Orion.Core.BusinessLayer.dll组件,一个标准的Windows 安装程序补丁文件。一旦安装更新包,该恶意的DLL将被合法的SolarWinds.BusinessLayerHost.exe或SolarWinds.BusinessLayerHostx64.exe(取决于系统配置)程序加载。

SolarWinds.Orion.Core.BusinessLayer.dll(b91ce2fa41029f6955bff20079468448)是Orion软件框架的一个SolarWinds签名插件组件,其中的SolarWinds.Orion.Core.BusinessLayer.OrionImprovementBusinessLayer类实现了通过HTTP与第三方服务器通信,传输和执行文件、分析系统和禁用系统服务的后门,该后门的网络传输协议伪装为合法的SolarWinds活动以逃避安全工具的检测。

SolarWinds.Orion.Core.BusinessLayer.dll由solarwind签名,使用序列号为0f:e9:73:75:20:22:a6:06:ad:f2:a3:6e:34:5d:c0:ed的证书。该文件签署于2020年3月24日。

影响范围

2019.4 HF 5 <= SolarWinds <= 2020.2.1。

解决方案

建议安装了2020年3月至6月之间发布的2019.4-2020.2.1版本SolarWinds Orion平台软件,立即更新至Orion Platform版本2020.2.1HF1版本。

以上就是SolarWinds供应链APT攻击事件安全风险的示例分析的详细内容,更多请关注www.sxiaw.com其它相关文章!